الامن السيبراني

- الإثنين, 5 أكتوبر 2020

3 طرق لخرق البيانات لتسريع سلسلة التوريد الاحتيالية

- الإثنين, 5 أكتوبر 2020

أشهر 3 كتب في الجرائم الإلكترونية

- الأحد, 4 أكتوبر 2020

يتطلب جمع البيانات البيومترية فحص

- الأحد, 4 أكتوبر 2020

الباحثون يتكيفون مع الذكاء الاصطناعي بهدف تحديد الهوية المجهولة

- السبت, 3 أكتوبر 2020

“العدل الأمريكية” تتهم 7 صينيين بقرصنة 100 شركة للألعاب عبر الإنترنت

- السبت, 3 أكتوبر 2020

شركة Tyler Technologies تعرضت لهجوم رانسوم وير

- السبت, 3 أكتوبر 2020

المهاجمون يستغلون عيوب Windows “ZeroLogon”

- الجمعة, 2 أكتوبر 2020

الراحة مقابل الأمان عبر الإنترنت: احصل على كعكتك وتناولها أيضًا

- الجمعة, 2 أكتوبر 2020

الجريمة الإلكترونية المالية في أمريكا اللاتينية والكاريبي

- الجمعة, 2 أكتوبر 2020

وصل شهر التوعية بالأمن السيبراني!

- الجمعة, 2 أكتوبر 2020

ضحايا برامج الفدية قد يتحملون غرامات باهظة من العم سام

- الجمعة, 2 أكتوبر 2020

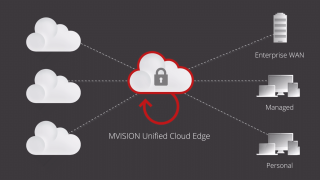

كيف تؤمن بياناتك في كل مكان؟ الأمر سهل مع Unified Cloud Edge