هل اختبرت شبكتك باستخدام محاكي الاختراق والهجوم؟ إذا لم يكن الأمر كذلك ، فإن Jack Wallen يوضح لك كيف مع Infection Monkey.

ربما يستخدم عملك عددًا كبيرًا جدًا من الأنظمة على شبكتك ومن المحتمل أنك المسؤول الذي يقوم بصيانة هذه الأنظمة. أحد الأسئلة التي قد تطرحها على نفسك غالبًا هو ، “ما مدى أمان الخوادم وأجهزة سطح المكتب لدينا؟” أو ربما تكون المسؤول السحابي للشركة. ما مدى أمان تلك السحابة؟ هل وجدت إجابة على هذا السؤال؟

بمساعدة Infection Monkey ، قد تتمكن أخيرًا من الحصول على هذه الإجابات. باستخدام Infection Monkey ، يمكنك محاكاة سرقة بيانات الاعتماد والآلات المخترقة والعيوب الأمنية الأخرى ، كل ذلك من واجهة المستخدم الرسومية سهلة الاستخدام والمستندة إلى الويب.

Infection Monkey مجاني ومفتوح المصدر ويتضمن ميزات مثل:

- اختبار مستمر ومتعمق

- توليد التقرير

- هجوم حركة التصور

- قابلة للتطوير لتلبية احتياجاتك

يمكن نشر Infection Monkey في أماكن العمل أو على النظام الأساسي السحابي الخاص بك (مثل Azure و AWS و Google Cloud). بغض النظر عن مكان نشره ، يمكنك بعد ذلك استخدام الأداة لمحاكاة الهجمات.

سأقوم بإرشادك خلال عملية تثبيت Infection Monkey على خادم دبيان ، لمحاكاة LAN.

نرى: أمان Windows 10: دليل لقادة الأعمال (TechRepublic Premium)

ماذا ستحتاج

لنشر Infection Monkey على شبكتك ، ستحتاج إلى مثيل قيد التشغيل لخادم Debian والوصول إلى حساب الجذر على هذا الجهاز. ستحتاج أيضًا إلى ملف مثبت .deb ، والذي يمكنك الوصول إليه بمجرد التسجيل في صفحة تنزيل Infection Monkey.

كيفية تثبيت عدوى القرد

التثبيت في الواقع بسيط للغاية. بعد تنزيل ملف المثبت ، افتح نافذة طرفية ، انها للمستخدم الجذر ، غيّر إلى الدليل الذي يحتوي على ملف .deb ، وأصدر الأمر:

الأمر أعلاه سوف يخطئ. لا تخف ، يمكننا إصلاح ذلك بالأمر:

سيعمل الأمر apt على إصلاح جميع التبعيات ثم إنهاء التثبيت.

كيفية الوصول إلى عدوى القرد

بعد اكتمال التثبيت ، افتح مستعرض ويب وقم بتوجيهه إلى https: // SERVER_IP: 5000 (حيث SERVER_IP هو عنوان IP لخادم الاستضافة). سيتم الترحيب بك من خلال نافذة تسجيل الدخول (الشكل أ).

الشكل أ

كل ما عليك فعله هنا هو كتابة اسم مستخدم وكلمة مرور. أدخل هذين الجزأين من المعلومات وانقر فوق Let’s Go! وسيتم تسجيل دخولك إلى نظام Infection Monkey ، حيث يمكنك تكوين أول محاكاة وتشغيلها (الشكل ب).

الشكل ب

انقر فوق تكوين القرد. في النافذة الناتجة ، انتقل عبر علامات التبويب وقم بتمكين / تعطيل أي من الهجمات التي تريد محاكاتها على شبكتك أو سحابة (الشكل ج).

الشكل ج

بعد تكوين هجوم ، انقر فوق إرسال للحفظ. بعد ذلك ، انقر فوق Run Monkey في شريط التنقل الأيسر ، ثم انقر فوق تشغيل على جهاز من اختيارك. في النافذة الناتجة ، حدد نوع الجهاز الذي ستختبره (الشكل د).

الشكل د

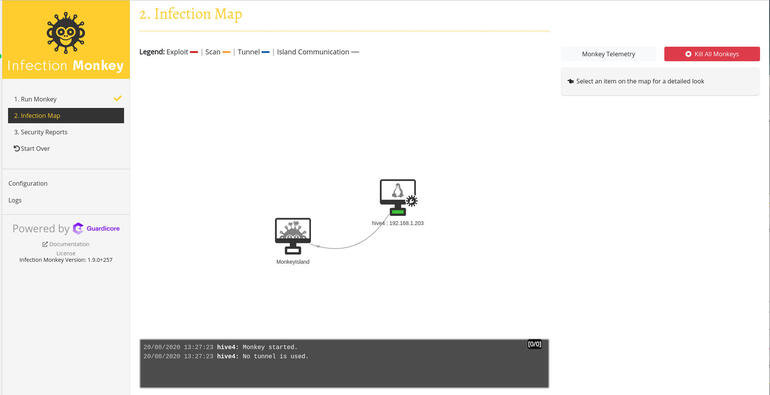

أسفل محدد نوع الجهاز ، سيظهر لك أمر للتشغيل على الجهاز المختار. انسخ هذا الأمر ثم الصقه في طرف على الجهاز ليتم اختباره. سيتم تشغيل الاختبار. أثناء تشغيل الاختبار ، انقر فوق إدخال خريطة العدوى في شريط التنقل الأيسر لرؤية الجهاز قيد الاختبار (الشكل هـ).

الشكل هـ

عصابات الفدية تواصل الاستعانة بمصادر خارجية لعملهم

عصابات الفدية تواصل الاستعانة بمصادر خارجية لعملهماختبار عدوى القرد قيد التقدم.

سيستغرق الاختبار بعض الوقت ، لذا دع Infection Monkey يقوم بذلك أثناء التعامل مع مهمة إدارية أخرى. سوف يجتاز القرد شبكتك ويبدأ في البحث عن اتصالات قد تؤدي إلى سلوك ضار أو تكون عرضة لنقاط الضعف. عند اكتمال الاختبار ، يمكنك عرض خريطة العدوى لرؤية النتائج.

ملحوظة: إذا كنت مهتمًا بالفضول ، فيمكنك دائمًا عرض خريطة العدوى التفاعلية أثناء تشغيل الاختبار.

وهذا كل ما في الأمر لتثبيت Infection Monkey واستخدامه لاختبار شبكتك بحثًا عن نقاط الضعف والمآثر المعروفة. جرب هذا النظام وشاهد ما سيكشف عنه – قد تفاجأ بالنتائج.

وليس في طريقة جيدة.

موضوعات تهمك:

عصابات الفدية تواصل الاستعانة بمصادر خارجية لعملهم

هل تعمل من فندق؟ احذر من مخاطر شبكات Wi-Fi العامة