يتخرج الآلاف من الأشخاص من الكليات والجامعات كل عام حاملين درجات علمية في الأمن السيبراني أو علوم الكمبيوتر فقط للعثور على أرباب العمل الذين يشعرون بسعادة أقل من مهاراتهم العملية. فيما يلي نظرة على استبيان حديث حدد بعض الفجوات الكبيرة في المهارات ، وبعض الأفكار حول كيف يمكن للباحثين عن وظيفة في هذه المجالات أن يبرزوا بشكل أفضل من بين الحشود.

في كل أسبوع تقريبًا ، يتلقى KrebsOnSecurity بريدًا إلكترونيًا واحدًا على الأقل من شخص يطلب المشورة بشأن كيفية اختراق الأمن السيبراني كمهنة. في معظم الحالات ، يسأل الطامحون عن الشهادات التي يجب عليهم طلبها ، أو التخصص في أمن الكمبيوتر الذي قد يحمل المستقبل الأكثر إشراقًا.

نادرا ما سألت عن المهارات العملية التي يجب أن يسعوا إليها لجعلهم أكثر جاذبية للمرشحين للحصول على وظيفة في المستقبل. وبينما أستمر دائمًا في تلقي أي رد على التحذير بأنني لا أحمل أي شهادات أو درجات تتعلق بالكمبيوتر بنفسي ، فإنني أتحدث مع المديرين التنفيذيين على مستوى C في مجال الأمن السيبراني والتوظيف بشكل منتظم وكثيرا ما أسألهم عن انطباعاتهم عن اليوم المرشحين لوظيفة الأمن السيبراني.

هناك موضوع مشترك في هذه الاستجابات التنفيذية على مستوى C هو أن عددًا كبيرًا من المرشحين يفتقرون ببساطة إلى الخبرة العملية مع الاهتمامات الأكثر عملية لتشغيل وصيانة والدفاع عن أنظمة المعلومات التي تقود أعمالهم.

من المؤكد أن معظم الأشخاص الذين تخرجوا للتو بشهادة يفتقرون إلى الخبرة العملية. ولكن لحسن الحظ ، فإن الجانب الفريد إلى حد ما للأمن السيبراني هو أنه يمكن للمرء أن يكتسب درجة معقولة من إتقان المهارات العملية والمعرفة الأساسية من خلال الدراسة الموجهة ذاتيًا والتجربة والخطأ من الطراز القديم.

تتضمن إحدى النصائح الرئيسية التي أدرجها دائمًا تقريبًا في استجابتي للقراء تعلم المكونات الأساسية لكيفية اتصال أجهزة الكمبيوتر والأجهزة الأخرى ببعضها البعض. أقول هذا لأن التمكن من التواصل هو مهارة أساسية يعتمد عليها العديد من مجالات التعلم الأخرى. إن محاولة الحصول على وظيفة في الأمان دون فهم عميق لكيفية عمل حزم البيانات يشبه إلى حد ما محاولة أن تصبح مهندس كيميائي دون إتقان الجدول الدوري للعناصر أولاً.

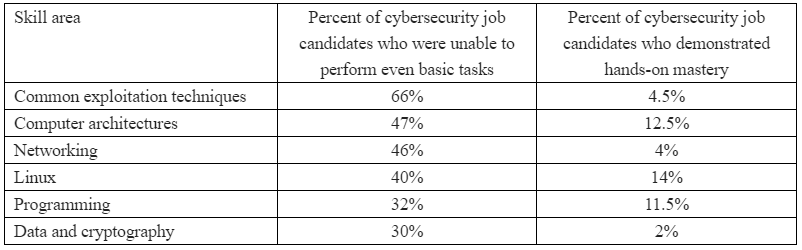

ولكن من فضلك لا تأخذ كلامي على محمل الجد. أجرى معهد SANS ، وهو شركة أبحاث وتدريب أمني مقرها بيثيسدا ، ماريلاند مؤخرًا دراسة استقصائية لأكثر من 500 من ممارسي الأمن السيبراني في 284 شركة مختلفة في محاولة لتحديد المهارات التي يجدونها مفيدة للغاية في المرشحين للوظائف ، والتي هي الأكثر تفتقر في كثير من الأحيان.

طلب المسح من المستجيبين تصنيف المهارات المختلفة من “الحرجة” إلى “غير الضرورية”. 85 بالمائة بالكامل صنّفوا الشبكات على أنها مهارة حاسمة أو “مهمة جدًا” ، تليها إتقان نظام التشغيل Linux (77 بالمائة) ، Windows (73 بالمائة) ، تقنيات الاستغلال الشائعة (73 بالمائة) ، هندسة الكمبيوتر والمحاكاة الافتراضية (67 بالمائة ) والبيانات والتشفير (58 بالمائة). ربما من المدهش أن 39 في المائة فقط صنّفوا البرمجة على أنها مهارة حاسمة أو مهمة جدًا (سأعود إلى ذلك في لحظة).

كيف قام ممارسو الأمن السيبراني الذين شملهم الاستطلاع بتصنيف مجموعتهم من المرشحين المحتملين للوظيفة على هذه المهارات الحاسمة والمهمة للغاية؟ قد تكون النتائج لافتة للنظر:

قال أصحاب العمل إن إعداد الطلاب للأمن السيبراني غير كافٍ إلى حد كبير ويشعرون بالإحباط لأن عليهم قضاء أشهر في البحث قبل العثور على موظفين مؤهلين للمبتدئين إن وجد. آلان باليرمدير البحوث في معهد SANS. “افترضنا أن بداية مسار نحو حل تلك التحديات والمساعدة في سد فجوة مهارات الأمن السيبراني ستكون عزل القدرات التي توقعها أصحاب العمل ولكنها لم تجدها في خريجي الأمن السيبراني.”

الحقيقة هي أن بعض أخصائيي أمان الكمبيوتر الأكثر ذكاءً ورؤية وموهبة الذين أعرفهم اليوم ليس لديهم أي شهادات متعلقة بالكمبيوتر تحت أحزمةهم. في الواقع ، لم يذهب الكثير منهم أبدًا إلى الكلية أو أكملوا برنامج درجة جامعية.

بدلاً من ذلك ، دخلوا في الأمن لأنهم كانوا متحمسين بشغف وموضوعية حول الموضوع ، وهذا الفضول دفعهم إلى التعلم قدر الإمكان – بشكل رئيسي من خلال القراءة ، والقيام ، وارتكاب الأخطاء (الكثير منهم).

أذكر هذا ليس لثني القراء عن الحصول على درجات علمية أو شهادات في المجال (والتي قد تكون مطلبًا أساسيًا للعديد من أقسام الموارد البشرية في الشركات) ولكن للتأكيد على أنه لا ينبغي اعتبارها نوعًا من التذكرة الذهبية إلى مكافأة مجزية ومستقرة ونسبية نسبيًا مهنة عالية الأجر.

أكثر من ذلك ، بدون إتقان واحدة أو أكثر من المهارات المذكورة أعلاه ، لن تكون ببساطة مرشحًا رائعًا للعمل أو رائعًا عندما يحين الوقت.

ولكن كيف؟

إذن ما الذي يجب التركيز عليه ، وما هي أفضل طريقة للبدء؟ أولاً ، افهم أنه في حين أن هناك عددًا لا نهائيًا من الطرق لاكتساب المعرفة ولا يوجد حد فعلي للأعماق التي يمكنك استكشافها ، فإن جعل يديك متسخين هو أسرع طريقة للتعلم.

لا ، أنا لا أتحدث عن اختراق شبكة شخص ما ، أو اختراق بعض المواقع السيئة. من فضلك لا تفعل ذلك بدون إذن. إذا كان يجب عليك استهداف خدمات ومواقع الطرف الثالث ، فالتزم بتلك التي تقدم الاعتراف و / أو الحوافز للقيام بذلك من خلال برامج مكافأة الأخطاء ، ثم تأكد من أنك تحترم حدود تلك البرامج.

إلى جانب ذلك ، يمكن تكرار أي شيء تريد تعلمه تقريبًا من خلال العمل محليًا. تأمل في إتقان تقنيات الضعف والاستغلال المشتركة؟ هناك موارد مجانية لا حصر لها متاحة ؛ مجموعات أدوات استغلال مصممة لهذا الغرض مثل Metasploit و WebGoat وتوزيعات Linux المخصصة مثل Kali Linux والتي يتم دعمها جيدًا من خلال البرامج التعليمية ومقاطع الفيديو عبر الإنترنت. ثم هناك عدد من أدوات الاستكشاف واكتشاف الثغرات المجانية مثل Nmap و Nessus و OpenVAS و Nikto. هذه ليست قائمة كاملة بأي حال من الأحوال.

قم بإعداد مختبرات القرصنة الخاصة بك. يمكنك القيام بذلك باستخدام كمبيوتر احتياطي أو خادم احتياطي ، أو مع أجهزة قديمة وفيرة ورخيصة في أماكن مثل eBay أو Craigslist. يمكن لأدوات المحاكاة الافتراضية المجانية مثل VirtualBox أن تجعل من السهل الحصول على أنظمة تشغيل مختلفة دون الحاجة إلى أجهزة إضافية.

أو ابحث في الدفع لشخص آخر لإعداد خادم افتراضي يمكنك كزة عليه. تعد خدمات EC2 من أمازون خيارًا جيدًا منخفض التكلفة هنا. إذا كان اختبار تطبيق الويب الذي ترغب في تعلمه ، يمكنك تثبيت أي عدد من خدمات الويب على أجهزة الكمبيوتر داخل شبكتك المحلية ، مثل الإصدارات القديمة من WordPress أو Joomla أو أنظمة عربة التسوق مثل Magento.

هل تريد تعلم الشبكات؟ ابدأ بالحصول على كتاب لائق عن TCP / IP وتعلم بالفعل مكدس الشبكة وكيف تتفاعل كل طبقة مع الأخرى.

وأثناء استيعاب هذه المعلومات ، تعلم استخدام بعض الأدوات التي يمكن أن تساعد في وضع معرفتك الجديدة في التطبيق العملي. على سبيل المثال ، تعرّف على Wireshark و Tcpdump ، وهي أدوات مفيدة يعتمد عليها مسؤولو الشبكة لاستكشاف مشكلات الشبكة والأمان وإصلاحها وفهم كيفية عمل تطبيقات الشبكة (أو لا). ابدأ بفحص حركة الشبكة الخاصة بك وتصفح الويب والاستخدام اليومي للكمبيوتر. حاول أن تفهم ما تقوم به التطبيقات على جهاز الكمبيوتر الخاص بك من خلال النظر إلى البيانات التي يرسلونها ويستقبلونها وكيف وأين.

في البرمجة

في حين أن القدرة على البرمجة بلغات مثل Go أو Java أو Perl أو Python أو C أو Ruby قد تكون أو لا تكون على رأس قائمة المهارات التي يطلبها أصحاب العمل ، فإن امتلاك لغة أو أكثر في مجموعة مهاراتك لن يؤدي فقط إلى إذا كنت موظفًا أكثر جاذبية ، فستسهل عليك أيضًا تنمية معرفتك والشروع في مستويات أعمق من الإتقان.

من المحتمل أيضًا أنه اعتمادًا على التخصص الأمني الذي ينتهي به الأمر ، ستجد في مرحلة ما أن قدرتك على توسيع تلك المعرفة محدودة إلى حد ما دون فهم كيفية البرمجة.

بالنسبة لأولئك الذين تخافوا من فكرة تعلم لغة برمجة ، ابدأ بالتعرف على أدوات سطر الأوامر الأساسية على Linux. مجرد تعلم كتابة البرامج النصية الأساسية التي تعمل على أتمتة المهام اليدوية المحددة يمكن أن يكون نقطة انطلاق رائعة. ما هو أكثر من ذلك ، أن إتقان إنشاء نصوص shell سيدفع أرباحًا طيلة فترة حياتك المهنية في أي دور تقني تقريبًا يشمل أجهزة الكمبيوتر (بغض النظر عما إذا كنت تتعلم لغة ترميز معينة).

احصل على مساعدة

لا تخطئ: كثيرًا مثل تعلم آلة موسيقية أو لغة جديدة ، فإن اكتساب مهارات الأمن السيبراني يستغرق معظم الناس قدرًا كبيرًا من الوقت والجهد. ولكن لا تثبط عزيمتك إذا بدا موضوع دراسة معين مربكًا في البداية ؛ فقط خذ وقتك واستمر.

لهذا السبب من المفيد الحصول على مجموعات دعم. بجدية. في صناعة الأمن السيبراني ، يتخذ الجانب الإنساني للتواصل شكل مؤتمرات ولقاءات محلية. لا يمكنني أن أشدد بما يكفي على مدى أهمية الانخراط في عقلك وحياتك المهنية مع الأشخاص ذوي التفكير المماثل على أساس شبه منتظم.

العديد من هذه التجمعات مجانية ، بما في ذلك أحداث BSides الأمنية ومجموعات DEFCON وفصول OWASP. ولأن صناعة التكنولوجيا لا تزال مأهولة بالسكان بشكل غير متناسب من قبل الرجال ، هناك أيضًا عدد من اللقاءات حول الأمن السيبراني ومجموعات العضوية الموجهة نحو النساء ، مثل جمعية المرأة في Cyberjutsu وغيرها المدرجة هنا.

ما لم تكن تعيش في وسط اللا مكان ، هناك احتمالات بوجود عدد من المؤتمرات الأمنية واللقاءات الأمنية في منطقتك العامة. ولكن حتى لو كنت تقيم في النعيمات ، فإن الخبر السار هو أن العديد من هذه اللقاءات ستصبح افتراضية لتجنب الوباء المستمر الذي يمثل وباء COVID-19.

باختصار ، لا تعتمد على درجة أو شهادة لإعدادك لأنواع المهارات التي يتوقع أصحاب العمل أن تمتلكها بشكل مفهوم. قد لا يكون هذا عادلاً أو كما يجب أن يكون ، ولكن من المحتمل أن تقوم بتطوير ورعاية المهارات التي تخدم صاحب العمل (أصحاب العمل) في المستقبل وقابليتك للتوظيف في هذا المجال.

أنا متأكد من أن القراء هنا لديهم أفكارهم الخاصة حول كيف يمكن للمبتدئين والطلاب وأولئك الذين يفكرون في التحول الوظيفي إلى الأمن السيبراني أن يركزوا وقتهم وجهودهم بشكل أفضل. لا تتردد في سماع التعليقات. قد أقوم بتحديث هذا المنشور لتضمين بعض التوصيات الأفضل.

العلامات: Alan Paller، DEFCON Groups، How to Break to Into Security، Kali Linux، Metasploit، Nessus، Nikto، Nmap، OpenVAS، OWASP، SANS Institute، Security BSides، TCP / IP، Tcpdump، Virtualbox، Webgoat، Wireshark، Women’s Society of Cyberjutsu